728x90

SMALL

Read Me 내용

읽어보니 OEP를 찾는 문제입니다. //OEP : Original Entry Point

만약 파일이 packing이 되면 OEP가 바뀌게 됩니다. 그래서 원래 OEP를 찾으라는 것 같습니다.

실행하면 아무런 반응이 없습니다. 이런?

Detect 프로그램을 이용하여 패킹되어있는지 확인합니다. 하지만 packing이 되어있지 않습니다. tool을 사용해서 unpacking하는 문제는 아닌 것같습니다. 그럼 디버거로 직접 찾아야겠죠..?

일단 debuger로 뜯어 보기로 합니다.

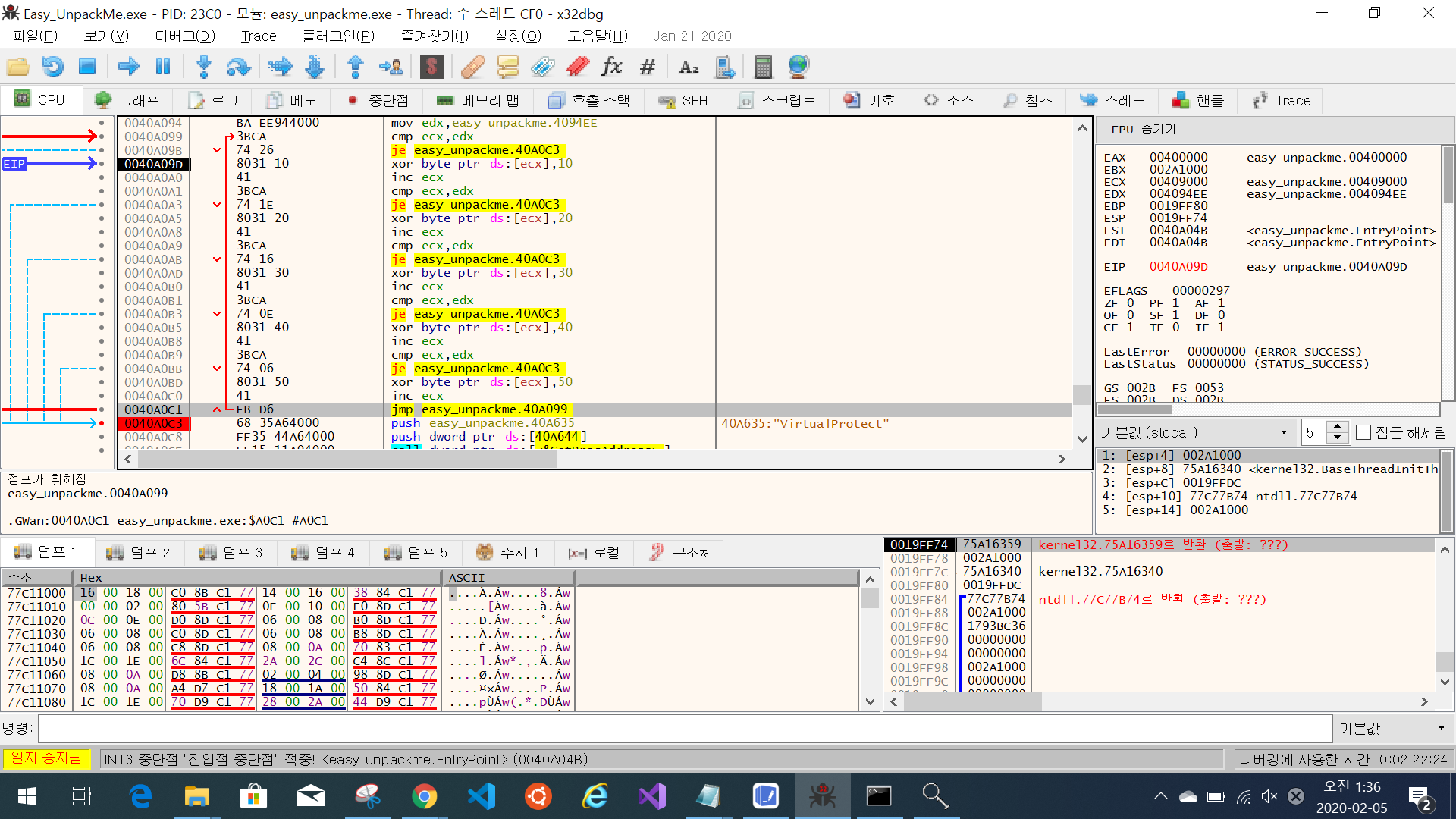

일단 디버거로 열어서, 문자열 참조도 안되고 호출도 모르겠습니다. 그래서 F8을 무작정 따라가 봤습니다.

위와 같은 반복문 구간이 보입니다. 일단 반복문 아래에 break point를 걸고 다음으로 넘겼습니다.

반복문 또 발견, 이런 구간을 같은 방식으로 넘겼습니다. 그래서 발견한 마지막 반복문 구간!

웬지 저 마지막 jmp구간을 따라가면 OEP일것같은 느낌이 듭니다.

위와

같이 jmp구간 따라가 줍니다.

참고로 프로그램 시작은 push ebp, mov ebp, esp 순으로 시작됩니다. --> 메인함수 시작 구간!

LIST

'hacking > reversing' 카테고리의 다른 글

| reversing.kr : Replace (0) | 2020.02.19 |

|---|---|

| reversing.kr : musicPlayer (0) | 2020.02.06 |

| codeengn : crackme 1 (0) | 2020.02.04 |